Phishing-Mails werden immer raffinierter. Besonders Angriffe, die bekannte Zahlungsdienstleister wie SumUp imitieren, versuchen, Nutzerinnen und Nutzer unter Druck zu setzen, damit sie ihre sensiblen Zugangsdaten preisgeben. Eine aktuelle Phishing-E-Mail mit dem Betreff „SumUp: Dringende Kontoprüfung: Bitte sofort durchführen“ zeigt eindrucksvoll, wie Betrüger sowohl auf optische Täuschung als auch auf technische Tricks setzen.

Was ist SumUp?

SumUp ist ein mobiles Zahlungssystem, das vor allem kleinen und mittleren Unternehmen das Leben leichter macht. Mit handlichen Kartenlesegeräten, einer App und Online-Lösungen können Händlerinnen und Händler Zahlungen direkt vor Ort per Karte oder Smartphone akzeptieren – egal ob im Laden, auf dem Markt oder bei Hauslieferungen. Besonders beliebt ist SumUp bei Selbstständigen, Start-ups, Handwerksbetrieben und kleinen Gastronomiebetrieben, die eine einfache, flexible und kostengünstige Alternative zu klassischen Bank- oder Kartenterminals suchen.

So sieht die Phishing-Mail aus

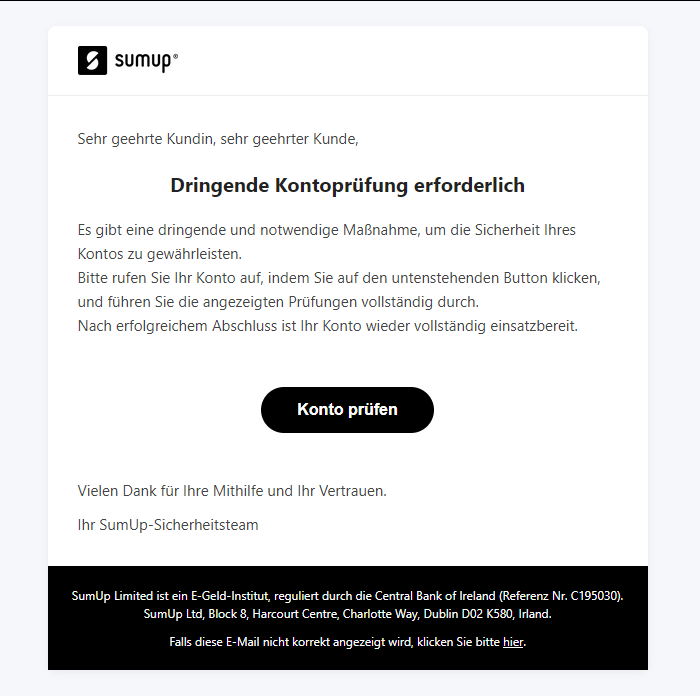

Die Angreifer haben sich sehr viel Mühe gegeben, das offizielle Erscheinungsbild von SumUp nachzubauen:

- Logo und Farbgestaltung wirken professionell und vertrauenserweckend.

- Impressum und rechtliche Hinweise sind eingefügt, um Seriosität zu simulieren.

- Preheader (Vorschautext für mobile Geräte im HTML-Code): „Ihr SumUp-Konto benötigt eine Sicherheitsüberprüfung. Jetzt bestätigen, um den Zugang wiederherzustellen.“ – soll den Empfänger zusätzlich unter Druck setzen.

Zentrale Elemente der Mail:

<h2>Dringende Kontoprüfung erforderlich</h2>

<p>Bitte rufen Sie Ihr Konto auf, indem Sie auf den untenstehenden Button klicken, und führen Sie die angezeigten Prüfungen vollständig durch.</p>

<a href="https://sumdeat05013246565.page.link/jTpt">Konto prüfen</a>Der Button führt nicht auf die offizielle SumUp-Seite, sondern auf eine fremde Domain, auf der die Betrüger Zugangsdaten abgreifen.

HTML-Analyse: Typische Merkmale der Phishing-Mail

Die Mail ist in HTML gestaltet und enthält typische Elemente, die Phishing-Mails so gefährlich machen:

- Versteckter Preheader: Zeigt kurze Dringlichkeitsnachricht in der Vorschau, auch wenn die Mail selbst im Posteingang neutral wirkt.

- Optische Täuschung: Logo und Farbgestaltung erzeugen den Eindruck einer offiziellen SumUp-Mail.

- Call-to-Action-Button: Auffälliger Button mit klarer Handlungsaufforderung, um Nutzer schnell zum Klicken zu bewegen.

- Verlinkung auf fremde Domains: Alle Links führen auf manipulierte Seiten, nicht auf

sumup.com. - Footer mit Impressum: Täuscht Professionalität vor, auch rechtliche Hinweise werden kopiert.

Header-Analyse: Technische Spuren des Betrugs

Neben der Optik liefern die Headerinformationen der Mail entscheidende Hinweise, dass es sich um Phishing handelt:

Absenderadresse

- Von:

SumUp Sicherheitsteam <sumupsupport44@china-direkt.at> - Die Domain

china-direkt.athat keinerlei Verbindung zu SumUp.

Return-Path

- Return-Path:

<sumupsupport44@china-direkt.at> - Die Angreifer nutzen ihre eigene Infrastruktur.

DKIM-Authentifizierung

- DKIM:

dkim=pass header.i=@china-direkt.at - Technisch korrekt signiert – aber nur für die betrügerische Domain. DKIM beweist nicht, dass die Mail von SumUp stammt.

Received-Header

- Ursprung: IP

43.225.88.66(Asien), weitergeleitet überbsmtp.bon.at. - Hinweis auf missbrauchte oder fremde Mailserver – kein Bezug zu offiziellen SumUp-Servern.

Weitere Auffälligkeiten

- X-Mailer: „Mailbird 2.9.91.0“ – unüblich für Finanzinstitute.

- Content-Type:

text/html; charset=utf-8mit verstecktem Button-Link. - Betreff: Dringlichkeitsformulierung („Dringende Kontoprüfung: Bitte sofort durchführen“) erzeugt psychologischen Druck.

Warnsignale auf einen Blick

- Falsche Domain: Absenderadresse stammt nicht von SumUp.

- Täuschendes Branding: Logo und Impressum imitieren echtes Design.

- Unbekannte Links: Button leitet auf fremde, betrügerische Domains.

- Verdächtige Server-Herkunft: Mailserver liegen außerhalb der offiziellen Infrastruktur.

- Druckmittel im Text: Betreff und Preheader erzeugen Eile.

Spezielle Schutzmaßnahmen für SumUp-Nutzer

Unternehmen, die SumUp einsetzen, sollten besonders aufmerksam sein, da Betrüger versuchen, über gefälschte Sicherheitswarnungen Zugang zu Konten zu bekommen. Hier einige gezielte Maßnahmen:

- Nur offizielle SumUp-Kanäle nutzen

- Alle Benachrichtigungen zu Konten oder Zahlungen ausschließlich über die offizielle SumUp-App oder die Website

sumup.comprüfen. - E-Mails von Domains wie

china-direkt.atoder anderen unbekannten Absendern niemals anklicken.

- Alle Benachrichtigungen zu Konten oder Zahlungen ausschließlich über die offizielle SumUp-App oder die Website

- Links prüfen, bevor man klickt

- Im Zweifel den Link nicht direkt anklicken, sondern die URL in einem Browser manuell eingeben.

- Gefälschte Links enthalten oft seltsame Domains oder lange kryptische Endungen wie

sumdeat05013246565.page.link.

- Verdächtige Mails an SumUp melden

- SumUp bietet die Möglichkeit, Phishing-Versuche an security@sumup.com weiterzuleiten.

- So kann SumUp selbst reagieren und andere Kunden warnen.

- Zugangsdaten schützen

- Passwörter regelmäßig ändern und nicht mehrfach verwenden.

- Multi-Faktor-Authentifizierung (MFA) für das SumUp-Konto aktivieren, damit ein Passwortdiebstahl allein nicht genügt.

- Mitarbeiter sensibilisieren

- Teams über die typischen Phishing-Merkmale aufklären: dringende Betreffzeilen, gefälschte Absenderadressen, auffällige Buttons.

- Vor allem Buchhaltung, Geschäftsführung und Kundendienst sollten besonders wachsam sein, da sie oft Zugriff auf Zahlungsinformationen haben.

- Regelmäßige Kontoüberprüfungen

- Auch ohne E-Mail-Aufforderung regelmäßig das SumUp-Konto direkt über die App oder Website prüfen.

- Ungewöhnliche Transaktionen sofort melden.

Phishing-Mails wie die gefälschte SumUp-Sicherheitswarnung zeigen, wie raffiniert Betrüger heute vorgehen. Sie nutzen optische Täuschung, psychologischen Druck und technische Tricks, um an sensible Daten zu gelangen. Mit Aufmerksamkeit, gesunder Skepsis und gezielten Schutzmaßnahmen kannst du jedoch verhindern, dass dein Unternehmen Opfer solcher Angriffe wird.

Bleib wachsam, prüfe Links und Absenderadressen sorgfältig, nutze die offiziellen Kanäle und sorge dafür, dass Dein Team für solche Angriffe sensibilisiert ist. Sicherheit ist kein Zufall – sie ist ein Ergebnis cleverer Vorbereitung.

Dein Schutzschild gegen digitale Gefahren

Phishing-Angriffe wie diese zeigen, wie schnell sensible Zahlungsinformationen in Gefahr geraten können. Wir unterstützen dich dabei, dein SumUp-Konto und deine digitale Infrastruktur umfassend abzusichern: von technischer E-Mail-Sicherheit über praktische Schutzmaßnahmen bis hin zu gezielter Sensibilisierung deiner Mitarbeiter.

Kontaktiere uns noch heute – und mach Dein Unternehmen fit gegen Cyberangriffe:

E-Mail: hallo@teufelswerk.net, Tel. +49 4762 3639555

Signal: @cyberhelden.42, Signal-Link: https://signal.me/#u/cyberhelden.42

Abonniere jetzt unsere Cyber-News!

Alle 4 Wochen erhältst du wertvolle Insights, Tipps und Ratschläge zur Cybersicherheit, Cyberbedrohungen, Phishing-Methoden, Betrugsmaschen und Social-Engineering, ganz gleich ob du Anfänger oder Fortgeschrittener bist.