Phishing-Warnung: Betrügerische E-Mail im Namen des Transparenzregisters im Umlauf

Aktuell sind gefälschte E-Mails im Umlauf, die sich als offizielle Mitteilungen des Transparenzregisters ausgeben. In den E-Mails werden Unternehmen dazu aufgefordert, ihre Daten zu den wirtschaftlich Berechtigten zu aktualisieren. Doch diese vermeintliche Nachricht des „Transparenzregisters“ ist in Wirklichkeit eine Phishing-Mail. Die kriminellen Akteure hinter dieser Masche haben einzig und allein das Ziel, vertrauliche Daten der Empfänger zu stehlen. In diesem Beitrag erfährst du, wie du diese Phishing-Mail schnell und sicher enttarnen kannst.

Was ist das Transparenzregister?

Das Transparenzregister ist die offizielle Plattform der Bundesrepublik Deutschland für Daten zu wirtschaftlich Berechtigten. Im Transparenzregister wird klargestellt, wer die tatsächlichen „wirtschaftlich Berechtigten“ hinter Unternehmen und anderen Rechtsstrukturen (wie GmbHs, UGs, Vereinen) sind, um Geldwäsche und Terrorismusfinanzierung zu verhindern.

Wie lässt sich die Phishing-Mail, die angeblich vom Transparenzregister stammt, enttarnen?

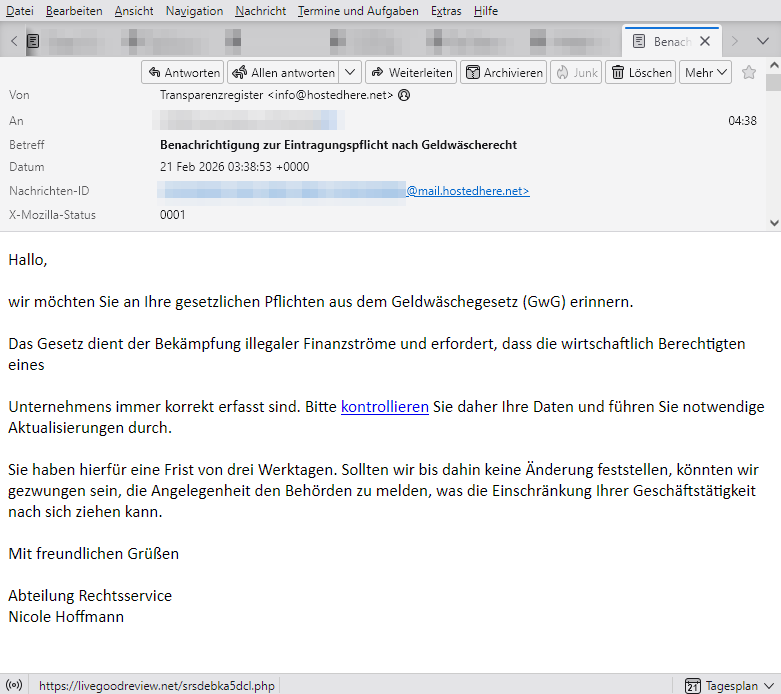

Damit du dir ein Bild machen kannst, folgt hier ein Screenshot der Phishing-Mail, die angeblich vom Transparenzregister stammen soll:

1. Falscher Absender

Der erster Indikator für diese betrügerische E-Mail im Namen des Transparenzregisters ist die Absenderadresse (Zeile 2):

Betreff: Benachrichtigung zur Eintragungspflicht nach Geldwäscherecht

Von: Transparenzregister <info@hostedhere.net>

Datum: 21.02.2026, 04:38

...Die Nachricht wird zwar von „Transparenzregister <info@hostedhere.net>“ versendet, aber die Domain „hostedhere.net“ ist keine offizielle Adresse des Transparenzregisters oder einer anderen deutschen Behörde. Offizielle Mitteilungen von Behörden und staatlichen Institutionen kommen von vertrauenswürdigen und verifizierten Domains. Im Falle des Transparenzregisters von https://www.transparenzregister.de.

Merke: Eine abwegige, unpassende Domain wie „hostedhere.net“ ist ein klarer Hinweis auf Phishing.

2. Authentifizierung: DKIM „Pass“ – Was bedeutet das?

Ein weiteres technisches Detail ist die DKIM-Signatur, die in den Kopfzeilen der E-Mail (Zeile 5) zu sehen ist:

Betreff: Benachrichtigung zur Eintragungspflicht nach Geldwäscherecht

Von: Transparenzregister <info@hostedhere.net>

Datum: 21.02.2026, 04:38

...

dkim=pass header.i=@hostedhere.net<br>

...DKIM (DomainKeys Identified Mail) ist ein Verfahren, mit dem der Absender einer E-Mail verifiziert wird. Das bedeutet, dass diese Mail tatsächlich von einem Server versendet wurde, auf den die Domain hostedhere.net zeigt. Ein Grund, weshalb moderne Phishing-Mails technisch oft „sauber“ aussehen. Das bedeutet aber nicht, dass sie legitim ist. Angreifer registrieren eigene Domains, richten Mailserver ein und signieren ihre Mails technisch korrekt, um vertrauenswürdig zu erscheinen.

3. Server-Informationen: Ein Windows-Host als Quelle

Im E-Mail-Header wird ebenfalls angegeben, dass die Nachricht von einem Windows-System gesendet wurde:

from WIN-GP9057QKDG7 (87.xx6.xx1.184)Das ist ein weiterer technischer Hinweis darauf, dass es sich nicht um eine behördliche Nachricht handelt. Behörden und offizielle Organisationen verwenden in der Regel professionelle E-Mail-Server-Infrastrukturen, nicht privat betriebene Windows-Hosts, die für solche Zwecke kompromittiert oder für Phishing genutzt werden.

4. Phishing-URL: Die gefährliche Landingpage

Ein weiteres eindeutiges Zeichen für Phishing ist der Link, auf den in der E-Mail verwiesen wird. Die URL führt zu:

livegoodreview.net/srsdebka5dcl.phpDie Domain livegoodreview.net ist in nicht mit einer offiziellen Behörde verbunden. Der Pfad /srsdebka5dcl.php ist ebenfalls typisch für Phishing-Webseiten – er sieht zufällig aus und verweist auf eine PHP-Seite, die dazu dient, Benutzerdaten abzugreifen.

Wichtig: Eine legitime Behörde würde niemals eine URL mit einer generischen Domain und einem zufällig generierten Dateipfad verwenden. Hier liegt der Verdacht nahe, dass die E-Mail dazu dient, Benutzerdaten zu sammeln.

5. Keine persönliche Anrede, keine offiziellen Absenderangaben

Du wirst mit einem unpersönlichen „Hallo, …“ angesprochen und das Corporate Design des Transparenzregisters wurde nicht nachempfunden. Einen üblichen Fuß (Footer) gibt es am Ende der Nachricht nicht. Es werden keine Absenderangaben (Impressum/Anschrift/Kontaktdaten) gemacht. Echte offizielle E-Mails beinhalten diese Angaben immer.

6. Psychologische Manipulation: Der Druck, schnell zu handeln

Ein weiteres häufig genutztes psychologisches Element in Phishing-Mails ist der Druck, der auf den Empfänger ausgeübt wird. In diesem Fall wird die Drohung mit einer Frist von drei Werktagen und der Androhung einer Behördenmeldung kombiniert. Eine klassische Taktik, um den Empfänger in Panik zu versetzen und ihn zu unüberlegten Handlungen zu bewegen. Um der Dringlichkeit Nachdruck zu verleihen und die Empfänger zu überstürztem Handeln zu verleiten, wird zusätzlich mit der Einschränkung der Geschäftstätigkeit gedroht.

Wie kannst du dich schützen?

1. Vertraue nicht jedem Absender, prüfe ihn

Auch wenn die E-Mail angeblich von einer vertrauten Quelle kommt, überprüfe immer die Absenderadresse. Eine offizielle Behörde wird niemals eine E-Mail-Adresse wie „info@hostedhere.net“ verwenden.

2. Links immer mit Vorsicht behandeln

Klicke nicht auf Links in E-Mails, rufe immer die offizielle Domain des Absenders bzw. der Behörde in deinem Browser auf.

3. E-Mail-Header prüfen

Für fortgeschrittene Nutzer: Schauen dir die E-Mail-Header genauer an. Dieser kann dir viele wichtige Hinweise darauf geben, ob die E-Mail echt und authentisch ist. Prüfe, von welchem Server die E-Mail versendet wurde, und stelle fest, ob der Absender wirklich der ist, der er vorgibt zu sein.

4. Lass dich nicht unter Druck setzen

Phishing-Mails arbeiten oft mit Drohungen und Zeitdruck. Lass dich nicht in Panik versetzen. Seriöse Behörden geben dir immer ausreichend Zeit, um auf eine Anfrage zu reagieren.

Ein klassischer Phishing-Versuch

Die analysierte E-Mail ist ein klassischer Phishing-Versuch mit technischen und psychologischen Manipulationen. Die Kombination aus:

- einer gefälschten Absenderadresse,

- einer echten, aber fehlgeleiteten DKIM-Signatur,

- einer verdächtigen Windows-Server-Infrastruktur,

- unpersönlicher Anrede,

- Ausübung von Druck,

- und einer unsicheren Phishing-URL,

zeigt, dass diese E-Mail nicht von einer legitimen Behörde stammt. Lassen dich nicht von Dringlichkeit oder Bedrohung täuschen. Prüfe immer, ob eine Nachricht von einer vertrauenswürdigen Quelle stammt. Gib keine persönliche Daten aufgrund einer Aufforderung per E-Mail in ein Formular auf einer Internetseite ein. Rufe immer die offiziell bekannte URL der Behörde oder des Anbieters auf und logge dich dort in deinen Account ein, wenn Änderungen und Aktualisierungen vorgenommen werden müssen.

Falls du bereits geklickt oder Daten eingegeben hast:

- Ändere sofort deine Passwörter

- Informiere deine IT oder deinen Dienstleister

- Prüfe deine Systeme auf ungewöhnliche Aktivitäten

Tipp für Unternehmen: Sensibilisiere deine Mitarbeiterinnen und Mitarbeiter regelmäßig für Phishing-Gefahren und implementiere technische Maßnahmen und Awareness-Trainings, um solche Bedrohungen frühzeitig zu erkennen und zu vermeiden.

Abonniere jetzt unsere Cyber-News!

Alle 4 Wochen erhältst du wertvolle Insights, Tipps und Ratschläge zur Cybersicherheit, Cyberbedrohungen, Phishing-Methoden, Betrugsmaschen und Social-Engineering, ganz gleich ob du Anfänger oder Fortgeschrittener bist.