Volksbank-Phishing: Was tun, wenn diese Mail in deinem Postfach landet und was, wenn du schon geklickt hast

Eine E-Mail im Namen der Volksbanken Raiffeisenbanken, Betreff „Wichtige Frist“, dazu ein konkretes Datum: 14.04.2026. Im Text dann der Klassiker: Ihr Sicherheitsverfahren läuft aus, bitte dringend verlängern. Wer hier ein Konto hat, fühlt sich direkt angesprochen. Wer wenig Zeit hat, klickt. Und genau darauf ist diese Mail gebaut. Nicht nur optisch, sondern auch technisch. Denn schaut man nicht nur auf das Design, sondern in den Header und den HTML-Code, fällt die Täuschung ziemlich schnell auf. Am Ende des Beitrages gibt es eine Reihe von Tipps zum Umgang mit Phishing-Mails.

Fangen wir oben an: Der Absender gibt sich als „VR eG“ aus. Klingt nach Genossenschaftsbank, ist es aber nicht. Tatsächlich kommt die Mail von einer Domain namens „datenkontrolldienst.de“. Wie bitte? Das ist ungefähr so vertrauenswürdig, wie es klingt: gar nicht. Banken verschicken keine sicherheitskritischen Mails über Drittanbieter-Domains mit merkwürdigen Fantasienamen.

Auszug aus dem technischen Header der Phishing-Mail:

Betreff: Wichtige Frist: 14.04.2026

Von: VR eG <info@datenkontrolldienst.de>

Datum: 13.04.2026, 11:43

An: name <name@beispiel.tld>

Return-Path: <12345xxxxx@info.datenkontrolldienst.de>

Authentication-Results: kundenserver.de; dkim=pass header.i=@datenkontrolldienst.de

Authentication-Results: kundenserver.de; dkim=pass header.i=@amazonses.com

Received: from b224-13.smtp-out.eu-central-1.amazonses.com ([69.xxx.xxx.13]) by xxxxxNoch interessanter wird es in den technischen Details. Die Mail wurde über einen Amazon-Mailserver verschickt (amazonses.com). Das ist erstmal nichts Böses, viele Dienste nutzen solche Infrastrukturen. Aber, Banken wie die Volksbanken betreiben ihre Kommunikation in der Regel über eigene, klar erkennbare Systeme.

Und dann wäre da noch der Klassiker unter den Missverständnissen: „DKIM=pass“. Klingt gut, ist aber in diesem Fall völlig irrelevant. Denn die Signatur bestätigt nur, dass die Domain „datenkontrolldienst.de“ diese Mail verschickt hat. Nicht, dass sie legitim ist.

Handwerklich gut gemacht

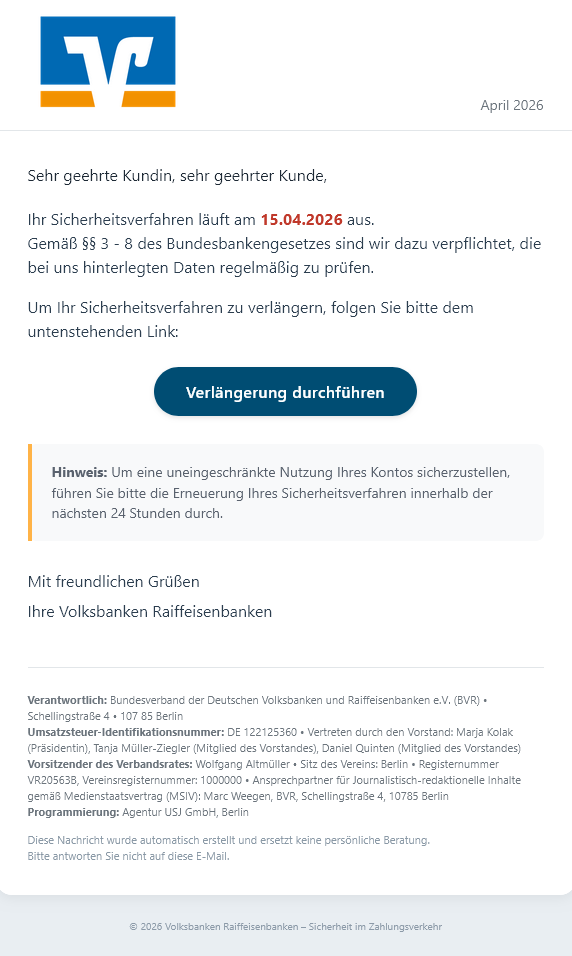

Die Mail ist handwerklich gut gemacht. Sauberes Layout, dezente Farben, ein Logo, das von einer externen Seite geladen wird („datenpruefstelle.de“ – das ist genauso abwegig, wie die Absender-Domain „datenkontrolldienst.de“). Dazu eine freundlich-distanzierte Anrede ohne Namen. Alles wirkt wie eine typische Massenmail einer Bank:

Der Text selbst ist ein Versuch der Manipulation. Da wird mit einem konkreten Ablaufdatum gearbeitet („15.04.2026“), kombiniert mit einem angeblichen gesetzlichen Auftrag („§§ 3–8 Bundesbankengesetz“ – frei erfunden im Kontext). Das Ziel: Seriosität aufbauen und gleichzeitig Druck erzeugen.

Der Button

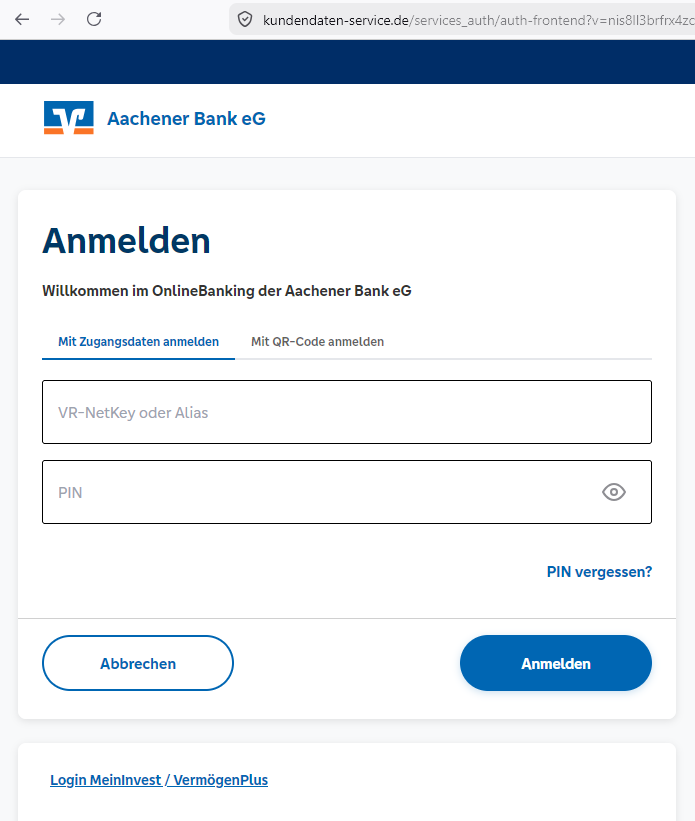

Bei dem Button handelt es sich nicht um einen direkten Link zur Bank, sondern um einen hübsch verpackten Umweg: Erst über einen Tracking-Link (awstrack.me), dann weiter zu der Domain „daten-neu-erfassen.de“ von der aus du prompt z. B. zu „kundendaten-service.de/services_auth/xxx“ weitergeleitet wirst. Das ist kein Zufall. Solche Umleitungen dienen dazu, Filter zu umgehen und Klicks zu tracken. Für den Nutzer entsteht dabei meist ein Gefühl von: „Sieht doch offiziell aus.“ Ist es aber nicht.

Die Zielseite, das gefälschte Volksbank-Login, sieht relativ echt aus. Genau das ist der Punkt. Moderne Phishing-Seiten sind keine schlechten Kopien mehr, sie sind visuell nahezu identisch mit dem Original. Der Unterschied liegt nicht im Aussehen, sondern im Zweck.

Sobald du dort Daten eingibst, landen sie nicht bei deiner Bank, sondern direkt bei den Angreifern. Und weil oft auch TAN oder Bestätigungscodes abgefragt werden, kann der Zugriff aufs Konto ggf. sogar sofort erfolgen.

Was diese Mail so gefährlich macht, ist nicht ein einzelner Trick, sondern das Zusammenspiel:

- glaubwürdiger Absendername

- technisch „sauber“ wirkender Versand

- professionelles Design

- gezielter Zeitdruck

- echt wirkende Zielseite

Das ist kein Zufallsprodukt, sondern eine durchdachte Angriffskette. Aber, sie lässt sie sich mit einer simplen Regel aushebeln: Nicht klicken!

Wenn deine Bank wirklich etwas von dir will, findest du die Information auch in deiner App oder nach manuellem Aufruf der offiziellen Website deiner Bank. Kein legitimer Anbieter zwingt dich, innerhalb von 24 Stunden über einen Mail-Link dein Sicherheitsverfahren zu „verlängern“.

Was viele unterschätzen

Angreifer arbeiten oft in Echtzeit, wie in diesem Fall. Die Daten werden während deiner Eingaben zu einem Telegram-Kanal gesendet. Das bedeutet: Wenn du Daten eingibst, kann im selben Moment jemand versuchen, sich einzuloggen. Deshalb zählt hier jede Minute, um den Schaden zu vermeiden oder zu begrenzen.

Du hast die Mail erhalten, aber nicht darauf reagiert bzw. auf den Link geklickt

So gehst du jetzt vor:

1. Nicht klicken

Egal wie dringend die Mail klingt – klicke auf keinen Link und öffne keine Anhänge.

2. Absender prüfen (kurz, nicht obsessiv)

Wenn die Domain nicht eindeutig zur Bank gehört: direkt abhaken.

→ In deinem Fall: definitiv Betrug.

3. Mail als Phishing markieren

Das hilft deinem Mailanbieter, solche Mails künftig besser zu filtern.

4. Optional: an die Bank weiterleiten

Viele Banken haben eigene Adressen für Phishing-Meldungen.

5. Löschen und fertig

Du verpasst nichts. Wenn wirklich etwas Wichtiges wäre, würdest du es im Online-Banking sehen.

Du hast auf den Link geklickt

Keine Panik, ein Klick allein ist in den meisten Fällen noch kein Drama. Was jetzt wichtig ist:

1. Seite sofort schließen

Keine weiteren Klicks, keine Downloads.

2. Nichts eingeben

Falls du noch nichts eingegeben hast: Glück gehabt.

3. Gerät im Auge behalten

In der Regel passiert beim bloßen Aufruf nichts, aber sei aufmerksam bei ungewöhnlichem Verhalten.

Du hast Daten eingegeben (Login, PIN, TAN)

Jetzt wird es ernst, aber auch hier gilt: Schnelles Handeln begrenzt den Schaden.

1. Sofort Zugang sperren

- Öffne deine Banking-App oder rufe die offizielle Website manuell auf

- Alternativ: Sperrhotline kontaktieren (in Deutschland z. B. 116 116)

2. Passwörter ändern

- Online-Banking Passwort sofort ändern

- Falls du das Passwort woanders nutzt: dort ebenfalls ändern

3. TAN-Verfahren prüfen

- TAN-Verfahren deaktivieren

4. Bank kontaktieren

- Melde den Vorfall umgehend deiner Bank und besprich das weitere Vorgehen

5. Kontobewegungen checken

- Achte auf nicht von dir getätigte, autorisierte Transaktionen

- Sofort melden, wenn etwas Ungewöhnliches vorgeht

- Wenn du geschädigt wurdest, erstatte Anzeige bei der Polizei

6. Gerät prüfen

- Virenscan durchführen

- Browser-Session beenden (ausloggen, Cookies löschen)

Am Ende entscheidet bei dieser Art von Phishing nicht, wie überzeugend die Mail gestaltet ist, sondern wie du darauf reagierst. Wer gar nicht erst klickt, ist automatisch auf der sicheren Seite. Selbst ein Klick bedeutet in den meisten Fällen noch keinen Schaden – kritisch wird es erst, wenn Daten eingegeben werden. Aber auch dann gilt: Je schneller du reagierst, desto besser lassen sich mögliche Folgen begrenzen. Der entscheidende Faktor ist also nicht Technik, sondern dein Verhalten im richtigen Moment. Ein kurzer Augenblick des Innehaltens kann hier den Unterschied machen