Analyse eines realen Krypto-Scams am Beispiel einer „ZeroToken“-Phishing-Mail

Krypto-Scams gehören inzwischen zu den häufigsten und zugleich professionellsten Betrugsformen im digitalen Raum. Besonders E-Mails sind ein beliebter Angriffsvektor, da sie gezielt Vertrauen aufbauen und Nutzer zu schnellen, unüberlegten Handlungen verleiten sollen. Hinter scheinbar legitimen Nachrichten verbergen sich oft ausgeklügelte Täuschungsstrategien – von gefälschten Absenderdomains bis hin zu täuschend echten Login-Seiten.

Wer sich im Krypto-Umfeld bewegt, sollte daher jede eingehende Nachricht konsequent hinterfragen und grundlegende Sicherheitsprinzipien anwenden. Eine strukturierte Prüfung hilft, typische Merkmale eines Krypto-Scam frühzeitig zu erkennen und Risiken zu vermeiden. In diesem Artikel analysieren wir anhand eines konkreten Beispiels eine moderne Krypto-Phishing-Kampagne und zeigen, wie betrügerische E-Mails schnell und zuverlässig identifiziert werden können.

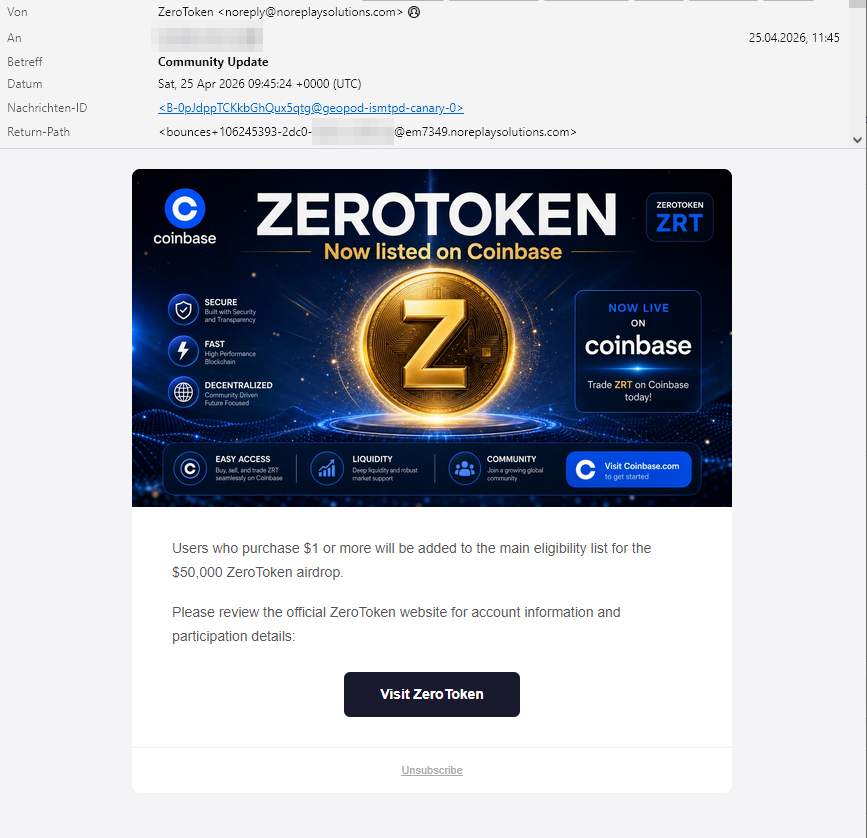

1. Ausgangspunkt: Die Phishing-Mail

Die untersuchte E-Mail trägt den Betreff „Community Update“ und stammt angeblich von „ZeroToken“. Inhaltlich heißt es:

„Users who purchase $1 or more will be added to the main eligibility list for the $50,000 ZeroToken airdrop.“

Bereits hier sind mehrere typische Scam-Merkmale erkennbar:

Zentrale Auffälligkeiten

- „Airdrop nur nach Kauf“ → untypisch für legitime Projekte

- $50,000 Gewinnversprechen → psychologischer Lockreiz

- keine Unternehmensdaten oder Transparenz

- generische Ansprache ohne Personalisierung

2. Technische Analyse der Absenderstruktur

2.1 Absenderdomain

Die Mail stammt von:

noreply@noreplaysolutions.comProblem:

- Domain hat keinen Bezug zu „ZeroToken“

- wirkt generisch und künstlich erstellt

2.2 Versandinfrastruktur

Header zeigt:

- Versand über SendGrid (

sendgrid.net) - DKIM: pass (nur Authentizität der Domain, nicht Seriosität)

Wichtig:

Auch legitime E-Mail-Dienste werden häufig für Scams missbraucht.

2.3 Tracking & Identifikation

Der Return-Path enthält:

bounces+...@em7349.noreplaysolutions.com<br><br>Bedeutung:

- jede E-Mail ist eindeutig trackbar

- Nutzerverhalten wird registriert (Bounce, Klick, Öffnung)

3. Der Klickpfad: Vom E-Mail-Link zur Scam-Infrastruktur

Die Mail enthält keine direkte URL, sondern einen Redirect:

sendgrid.net/ls/click?upn=...Funktion dieses Systems:

- Klick wird registriert

- Nutzer wird identifiziert

- Weiterleitung zur Zielseite erfolgt

Vorteil für Angreifer:

- echte Zielseite bleibt verborgen

- Sicherheitsfilter sehen nur Tracking-Domain

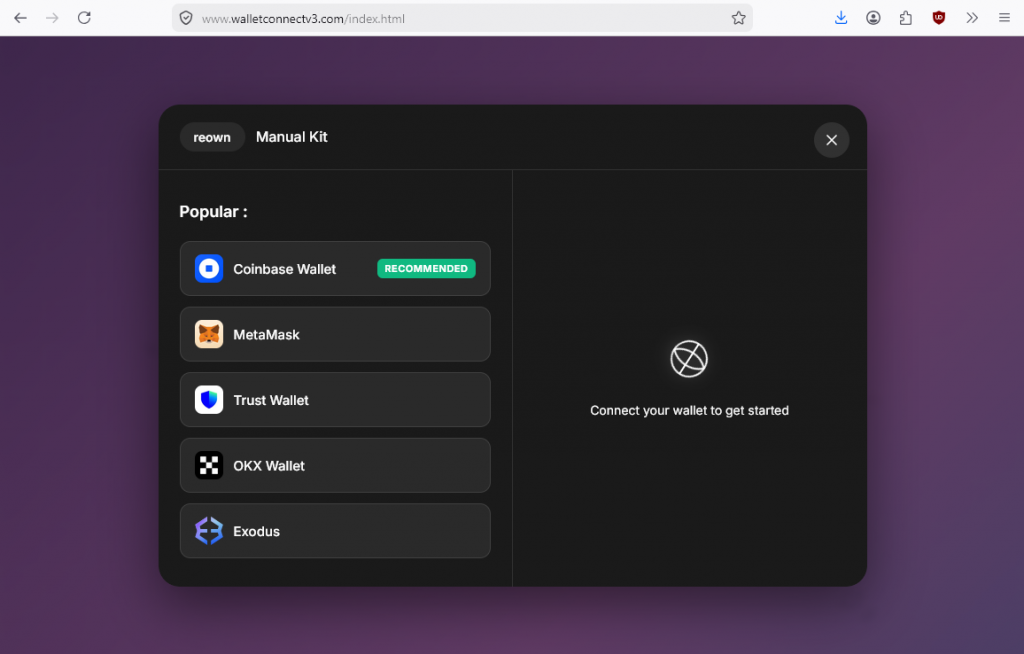

4. Zielseite: Fake-„WalletConnect“-Imitation

Nach dem Klick landet der Nutzer auf:

https://www.walletconnectv3.comDiese Domain imitiert bewusst das legitime Protokoll „WalletConnect“:

4.1 Warum diese Domain gefährlich ist

- offizielle WalletConnect-Domain wird imitiert (Version „v3“ = erfunden)

- keine Verbindung zu echten Projekten

- Branding wirkt vertraut, ist aber falsch

Klassischer Fall von Brand-Impersonation

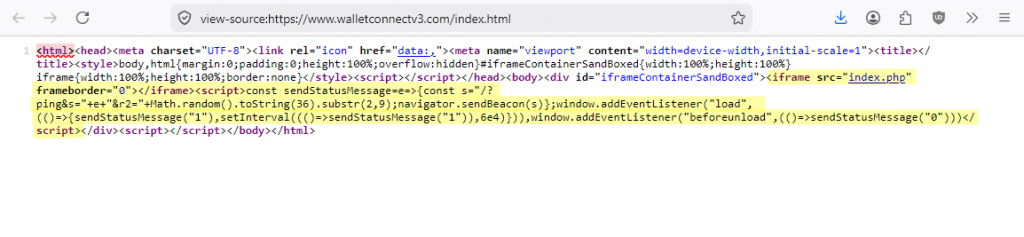

5. Analyse des Seiten-HTMLs

Der Quellcode zeigt eine stark vereinfachte, aber typische Scam-Struktur:

5.1 Iframe-Struktur

<iframe src="index.php"></iframe>

Bedeutung:

- sichtbare Seite ist nur ein Container

- echter Inhalt kommt aus Backend (

index.php)

Risiko:

- Inhalte können dynamisch geändert werden

- Analyse wird erschwert

5.2 Tracking via Beacon API

navigator.sendBeacon("/?ping&s=1")Verhalten:

- beim Laden → Status „1“

- regelmäßig alle 60 Sekunden → Status „1“

- beim Verlassen → Status „0“

Zweck:

- Echtzeit-Nutzertracking

- Erkennung aktiver Opfer

- Bot-Filterung

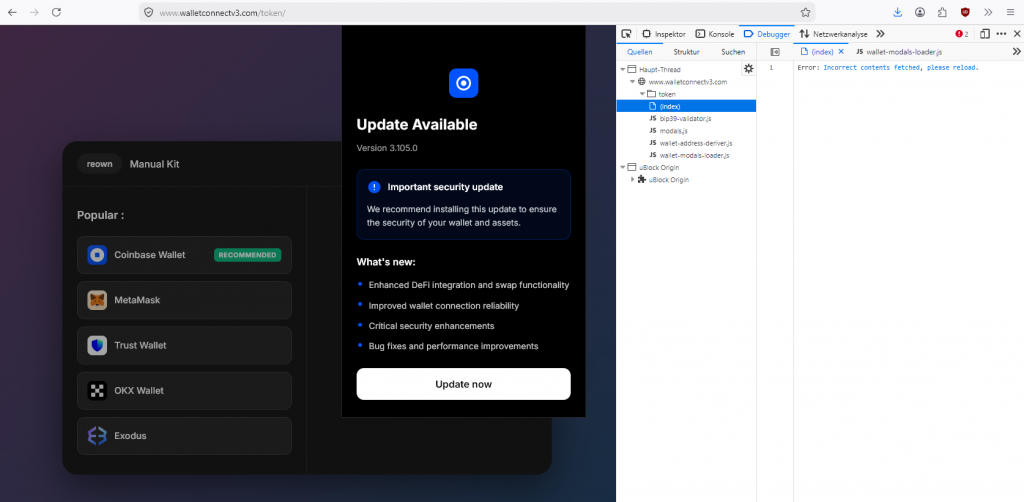

6. Ein verdächtiges Popup auf der gefälschten Site

6.1 Wallets werden nie über Webseiten „geupdatet“

Bei MetaMask u.ä. kommen Updates über den Browser (Chrome Web Store etc.) oder über die App selbst, aber niemals über irgendeine Website.

6.2 Fortschrittsbalken = reine Täuschung

Dieses „Update läuft…“-Fenster ist nur eine Animation ohne echte Funktion.

Ziel:

- die Nutzer (Opfer) beschäftigen

- Vertrauen aufbauen

- die Nutzer auf den nächsten Schritt vorbereiten

6.3 Was danach typischerweise passiert

Nach dem „Update“ kommen fast immer diese Schritte:

Variante A: Seed Phrase abgreifen

- „Restore Wallet“

- „Enter your recovery phrase“

→ sofortiger Totalverlust

Variante B: Fake-Verbindung

- das Opfer wird aufgefordert, die Wallet zu verbinden

- das Opfer erhält eine Signatur-Anfrage

→ Zugriff auf die Coins

Variante C: „Fix Error“

- „Update failed“

- „Reconnect wallet“

→ erneuter Versuch, die Nutzer reinzulegen

6.4 Psychologischer Trick dahinter

Das Ganze nutzt 3 Effekte:

Autorität

- bekannte Wallets wie MetaMask werden angezeigt

Vertrauen

- „Update“ klingt legitim

Geduldsspiel

- Fortschrittsbalken → die Nutzer bleiben auf der Seite

- Währenddessen wird der Angriff vorbereitet

7. Zusammenspiel der Angriffskette

Die Kampagne folgt einer klaren Struktur:

Schritt 1: E-Mail (Social Engineering)

- Airdrop + Kaufzwang

- hoher finanzieller Anreiz

Schritt 2: Tracking-Link

- Identifikation des Nutzers

- Tarnung der Zielseite

Schritt 3: Fake-Webseite

- Iframe-basierte Infrastruktur

- dynamischer Inhalt

Schritt 4: Wallet-Interaktion

- gefälschte Verbindung über WalletConnect

- Nutzer wird zur Signatur verleitet

Schritt 5: Angriffsausführung

- Approval oder Signatur

- Zugriff auf Tokens

- automatisierter Abfluss

7. Technische Bewertung des Gesamtsystems

| Komponente | Bewertung |

|---|---|

| E-Mail-Inhalt | klassischer Scam |

| Domain-Mismatch | stark verdächtig |

| Tracking-Links | typisch für Phishing |

| iframe-Struktur | Tarnmechanismus |

| Beacon-Tracking | Nutzerprofiling |

| Wallet-Branding | Identitätsmissbrauch |

Gesamtbewertung: hochprofessioneller Krypto-Drainer-Versuch

8. Sicherheitsrelevante Erkenntnisse

8.1 Wichtigste Erkenntnis

Der eigentliche Angriff passiert nicht in der E-Mail, sondern erst beim Signieren in der Wallet.

8.2 Kritische Schwachstelle

Nutzer glauben:

- „Ich logge mich nur ein“

Tatsächlich:

- sie signieren eine Blockchain-Transaktion oder Approval

8.3 Rolle von Wallet-Drainern

Solche Seiten sind oft Teil eines Systems, das:

- automatisch Wallets leert

- Signaturen in Transfers umwandelt

- keine weitere Interaktion benötigt

9. Erkennungsmerkmale solcher Kampagnen

E-Mail:

- Airdrop + Einzahlung

- unrealistische Gewinne

- keine echte Organisation

Technik:

- Redirect über Tracking-Domains

- verschleierte Ziel-URLs

- dynamische Inhalte (iframe + PHP)

Web:

- imitierte Dienste (WalletConnect)

- fehlende Transparen

- sofortige Wallet-Aufforderung

10. Eine mehrstufige Angriffskette

Die analysierte „ZeroToken“-E-Mail ist kein isolierter Spam, sondern Teil einer mehrstufigen Angriffskette, die klassische Social-Engineering-Techniken mit moderner Web- und Blockchain-Infrastruktur kombiniert. Die Gefahr liegt nicht im Klick, sondern in der Interaktion mit der Wallet-Signatur.

Die Kombination aus gefälschter Krypto-Marke, Tracking-Infrastruktur, Iframe-basiertem Backend und imitierter WalletConnect zeigt klar einen professionell aufgebauten Wallet-Drainer-Angriff.

Abonniere jetzt unsere Cyber-News!

Erhalte alle 4 Wochen wertvolle Insights, Tipps und Ratschläge zur Cybersicherheit, ganz gleich ob du Anfänger oder Fortgeschrittener bist.