Trusted-Domain Redirects in Phishing-Kampagnen: Wie Cyberkriminelle deine Infrastruktur testen, bevor sie zuschlagen

Phishing-Kampagnen haben sich in den letzten Jahren fundamental verändert. Während klassische Angriffe direkt auf gefälschte Login-Seiten oder kompromittierte Webserver führen, haben wir in den vergangenen Monaten vermehrt eine subtilere Technik beobachtet: Phishing-E-Mails enthalten Links, die zunächst über legitime Marketing-Tracking-Domains laufen und am Ende scheinbar harmlos auf bekannte Plattformen wie TikTok weiterleiten. Für viele Filter- und Analysemechanismen wirkt eine solche Redirect-Kette unauffällig. Genau darin liegt ihre strategische Stärke.

Angreifer nutzen diese Taktik gezielt, um mehrere Ziele gleichzeitig zu erreichen: Sie testen die Zustellbarkeit von E-Mails, erkennen automatisierte Sicherheits-Scanner und sammeln Telemetrie über aktive E-Mail-Adressen, IP-Standorte und User-Agent-Profile. Durch die Kombination aus einer hochreputierten Tracking-Domain und einem vertrauenswürdigen Endziel lassen sich Sicherheitsmechanismen umgehen, ohne dass die eigentliche bösartige Absicht sofort erkennbar wird. Für Analysten bedeutet das, dass der scheinbar harmlose Klick auf eine legitime Plattform bereits Teil einer vorbereitenden Phase sein kann, die später in Credential-Harvesting, Malware-Delivery oder gezielte Social-Engineering-Angriffe übergeht.

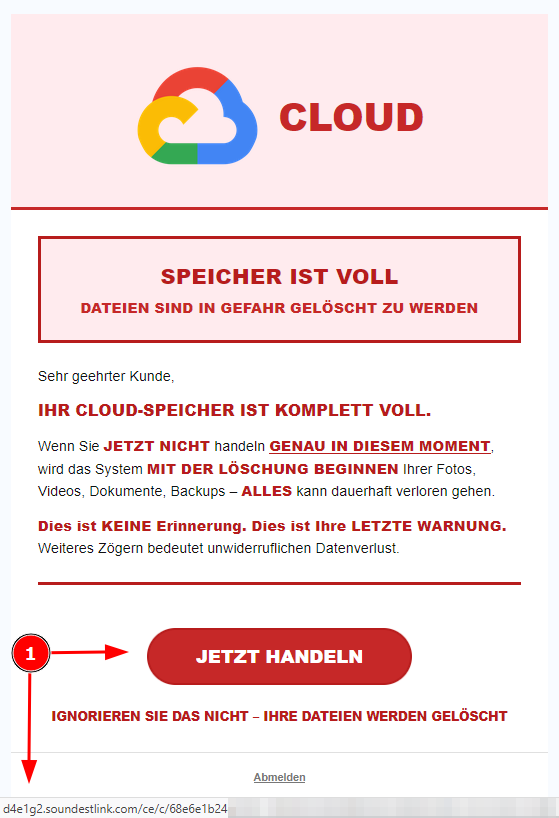

Angst als Hebel: Die Psychologie hinter der Redirect-basierten Phishing-Mail

Die nachfolgende, beispielhafte Mail nutzt klassische Angst- und Dringlichkeitsmechanismen: Schlagworte wie „LETZTE WARNUNG“, „unwiderruflicher Datenverlust“ und wiederholte Großbuchstaben erzeugen psychologischen Druck, um den Empfänger zum sofortigen Klick zu bewegen. Der enthaltene Link über die soundestlink.com-Domain verstärkt diesen Effekt, indem er technisch legitim wirkt und Sicherheitsfilter täuscht. Für den Nutzer erscheint der Klick auf „JETZT HANDELN“ wie ein notwendiger Schritt zur Rettung der eigenen Daten, während die Angreifer gleichzeitig wertvolle Informationen über aktive Postfächer, Klickverhalten und mögliche Sicherheitsmechanismen im Unternehmen sammeln. Solche Kampagnen zeigen exemplarisch, wie Trusted-Domain-Redirects nicht nur zur Umgehung von Security-Tools, sondern auch zur gezielten Manipulation menschlicher Entscheidungsprozesse eingesetzt werden.

In diesem aktuellen, redirect-basierten Beispiel zeigt der Button auf einen einen Link im Format (siehe Punkt 1, Abb. 1):

https://<random>.soundestlink.com/ce/c/<campaign>/<recipient>/<msgid>?signature=...

Am Ende der Redirect-Kette steht https://www.tiktok.com. Kein Login-Formular, keine gefälschte Seite, kein sichtbarer Payload. Dennoch handelt es sich keineswegs um bedeutungslosen Spam.

Marketing-Infrastruktur als Tarnkappe

Domains wie soundestlink.com gehören zu E-Mail-Marketing- und Automatisierungsplattformen. In diesem Fall handelt es sich um die Tracking-Infrastruktur von Soundest (heute Omnisend). Solche Plattformen generieren für jede Kampagne individuelle Tracking-Links. Sie enthalten eindeutige Kampagnen-IDs, Empfängerkennungen sowie signierte Parameter (HMAC-basierte signature-Tokens), um Manipulation zu verhindern.

Aus technischer Sicht ist das ein normales, legitimes Link-Wrapping-Verfahren: Der Klick wird erfasst, statistisch ausgewertet und anschließend per HTTP-Redirect auf das eigentliche Ziel weitergeleitet.

Für Angreifer entsteht daraus jedoch ein idealer Proxy-Effekt:

- Hohe Domain-Reputation – Marketing-Plattformen genießen in der Regel gutes Trust-Rating.

- Dynamische Subdomains – Jede Kampagne nutzt eigene Subdomains, was Blocklisten erschwert.

- Signierte Parameter – Erhöhen die technische Glaubwürdigkeit des Links.

- Globale CDN-Infrastruktur – Performant, TLS-sauber, HSTS-konform.

Die Kombination aus Tracking-Domain und populärem Endziel wie TikTok erzeugt eine doppelte Vertrauensschicht.

Warum Redirects über Marketing-Infrastrukturen auf legitime Ziele wie TikTok ein ernstzunehmendes Signal sind

Der zentrale Punkt: Die Weiterleitung auf eine echte, unveränderte TikTok-Seite bedeutet nicht, dass keine bösartige Intention vorliegt. Vielmehr verschiebt sich der Fokus vom unmittelbaren Payload zur vorbereitenden Phase.

1. Listenvalidierung und Telemetrie

Angreifer können über die Tracking-Domain detaillierte Informationen sammeln:

- Welche E-Mail-Adressen klicken?

- Welche IP-Ranges greifen zu?

- Welche User-Agents werden verwendet?

- Erfolgt der Klick sofort (Gateway) oder zeitverzögert (echter Nutzer)?

Gerade Phishing-Fallen und Secure-Mail-Gateways klicken Links automatisiert. Durch Analyse der Zugriffsmuster lassen sich Scanner-IP-Ranges identifizieren und in zukünftigen Kampagnen gezielt umgehen.

Das scheinbar harmlose Redirect-Ziel fungiert dabei als „Clean Exit“. Sicherheitslösungen sehen keinen schädlichen Content – nur einen 302-Redirect zu einer hochreputierten Domain.

2. Reputation-Warmup

Ein weiteres Motiv ist der sogenannte Reputation-Warmup. Bevor eine echte Phishing-Welle gestartet wird, testen Angreifer:

- Zustellbarkeit

- Spam-Score

- Klickverhalten

- Blocklisten-Reaktionen

Bleibt eine Kampagne mit reinem Redirect unauffällig, kann die Infrastruktur später für Credential-Harvesting oder Malware-Delivery genutzt werden. Die initiale „harmless campaign“ dient als Vertrauensaufbau gegenüber Filtern.

3. Sandbox-Evasion

Viele moderne Kampagnen unterscheiden zwischen:

- Datacenter-IP (Sandbox, Gateway)

- Residential-IP (echter Nutzer)

- Mobile vs. Desktop User-Agent

- Cookie-State und Browser-Fingerprint

Es ist daher möglich, dass eine Analyseumgebung stets TikTok ausgeliefert bekommt, während ein echter Endnutzer – unter anderen Bedingungen – eine abweichende Redirect-Kette sieht. Der statische Test allein reicht somit nicht zur vollständigen Bewertung.

Technische Charakteristika solcher Kampagnen

In beobachteten Fällen zeigen sich mehrere wiederkehrende Merkmale:

- Kurzlebige, zufällig generierte Subdomains

- Kampagnen-Narrative wie „Cloud-Speicher fast voll“ oder „Password Reset“

- Tracking-Parameter mit HMAC-Signaturen

- Sofortiger HTTP-Redirect ohne JavaScript-Obfuskation

- Keine offensichtliche Payload bei Erstanalyse

Wichtig ist die Unterscheidung zwischen Plattform-Kompromittierung und Plattform-Missbrauch. In der überwiegenden Mehrzahl der Fälle liegt kein Server-Hack vor. Stattdessen registrieren Angreifer legitime Accounts bei Marketing-Anbietern und missbrauchen diese regulär.

Detection: Wo klassische Logik versagt

Viele E-Mail-Filter evaluieren primär:

- Final Destination Domain

- Domain Reputation

- TLS-Status

- Known Malicious Patterns

Wenn das finale Ziel eine legitime Plattform ist, sinkt das Risikosignal erheblich. Das Problem: Die bösartige Komponente liegt nicht im Ziel, sondern im Kontext.

Deshalb sollten Security-Teams Redirect-Ketten systematisch erfassen:

- Vollständige HTTP-Chain inklusive Statuscodes

- Set-Cookie-Header

- Zeitliche Verzögerungen

- Unterschiede bei variierenden User-Agents

Entscheidend ist die Korrelation von Klick-Telemetrie über mehrere Kampagnen hinweg. Wiederholt auftretende Tracking-Domains mit ähnlichem Narrativ sind ein stärkeres Signal als die finale URL allein.

Strategische Bewertung

Redirects über Marketing-Infrastruktur auf legitime Plattformen sind typischerweise:

- Reconnaissance-Phase

- Infrastruktur-Validierung

- Reputation-Aufbau

- Scanner-Fingerprinting

Sie stellen selten den eigentlichen Angriff dar, sondern markieren dessen Vorbereitung.

Gerade in Phishing-Fallen sind solche Links wertvolle Indikatoren für bevorstehende Kampagnen. Wer diese Phase erkennt, kann präventiv blockieren, bevor Credential-Harvesting oder Malware-Verteilung beginnt.

Handlungsempfehlungen für SOC-Teams

- Tracking-Domains gesondert monitoren – Nicht nur finalen Host bewerten.

- Redirect-Chain-Logging implementieren – SIEM-Korrelation statt Einzellogik.

- Mehrdimensionale Tests durchführen – Unterschiedliche IP-Typen und User-Agents nutzen.

- Subdomain-Lebensdauer beobachten – Disposable-Infrastruktur erkennen.

- Abuse-Reports an Plattformanbieter senden – Schnellere Account-Deaktivierung erreichen.

Trusted-Domain-Redirects sind eine weiterentwickelte Form der Phishing-Vorbereitung. Angreifer nutzen dabei legitime Marketing-Infrastruktur und leiten auf bekannte Plattformen wie TikTok weiter, um Sicherheitsmechanismen zu umgehen und gleichzeitig wertvolle Telemetrie-Daten zu sammeln. Der Angriff beginnt also nicht mit einer gefälschten Login-Seite, sondern mit einem scheinbar unauffälligen Klick.

Für Analysten heißt das: Wenn kein schädlicher Inhalt sichtbar ist, bedeutet das noch lange keine Entwarnung. Im Gegenteil, denn gerade das Fehlen eines direkten Payloads kann darauf hindeuten, dass sich die Kampagne noch in einer vorbereitenden Phase befindet. Wer Redirect-Ketten nur oberflächlich prüft und sich allein am finalen Ziel orientiert, übersieht möglicherweise die vorgelagerte Reconnaissance eines Angriffs.

Die eigentliche Herausforderung liegt daher nicht nur darin, eindeutig bösartige Seiten zu identifizieren. Sie besteht vielmehr darin, harmlose Ziele im richtigen Kontext zu bewerten und zu erkennen, wann eine legitime Plattform Teil einer missbräuchlich genutzten Infrastruktur ist.

Abonniere jetzt unsere Cyber-News!

Erhalte alle 4 Wochen wertvolle Insights, Tipps und Ratschläge zur Cybersicherheit, ganz gleich ob du Anfänger oder Fortgeschrittener bist.